I kolejny wpis z serii o Azure AD Connect i MEM.

Tym razem pokażę wam w jaki sposób skonfigurować AAD Connecta, aby nasze urządzenia pojawiły się w Azure AD. Skonfigurujemy także polisy GPO, aby urządzenia były zarządzalne nie tylko przez GPO, ale także przez MEM. I kolejna rzecz – czyli skonfigurujemy SSO, aby urządzenia z on-premowego AD nie wymagały poświadczeń do serwisów Microsoftu. I jako ostatnie – skonfigurujemy auto-enrollent dla urządzeń z Azure AD.

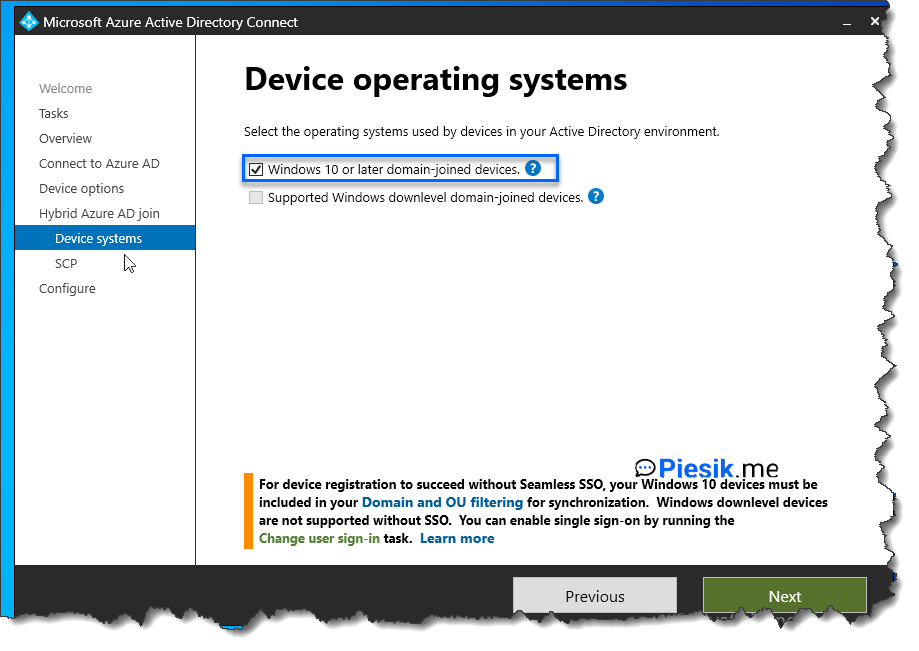

Odpalamy maszynkę na której mamy zainstalowanego agenta z AAD Connect. Uruchamiamy AAD Connect > Configure > Configure device options.

Wpisujemy dane konta GA lub Hybrid Identity Administratora > i zaznaczamy opcję Configure Hybird Azure AD Join

Zaznaczamy opcję Windows 10 or later domain-joined devices

Zaznaczamy swoją domenę, wpisujemy dane do konta Enterprise Administrator

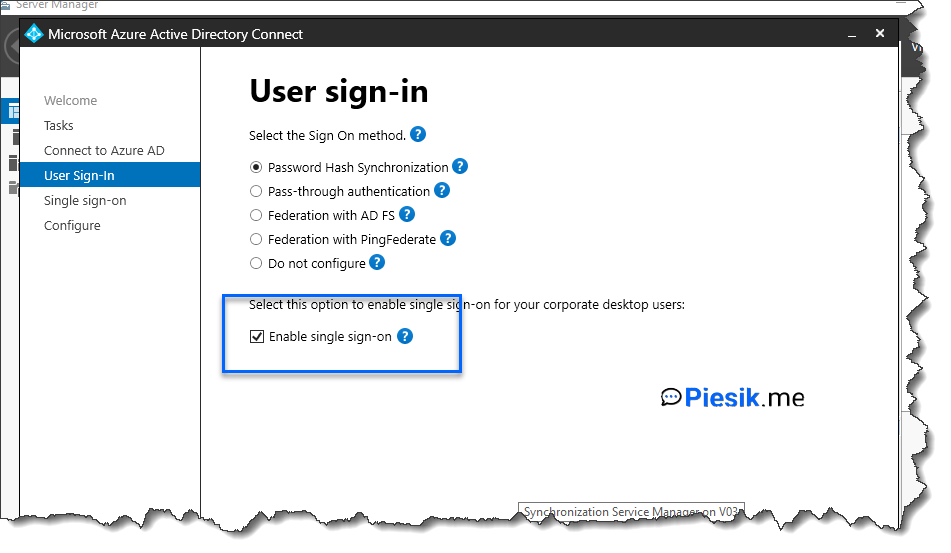

Drugim krokiem jest konfiguracja SSO w AAD Connect.

Odpalamy go ponownie, przechodzimy do Change user sign-in > podajemy konto naszego GA lub Hybrid Identity Administrator. Zaznaczamy opcję Enable single sing-on.

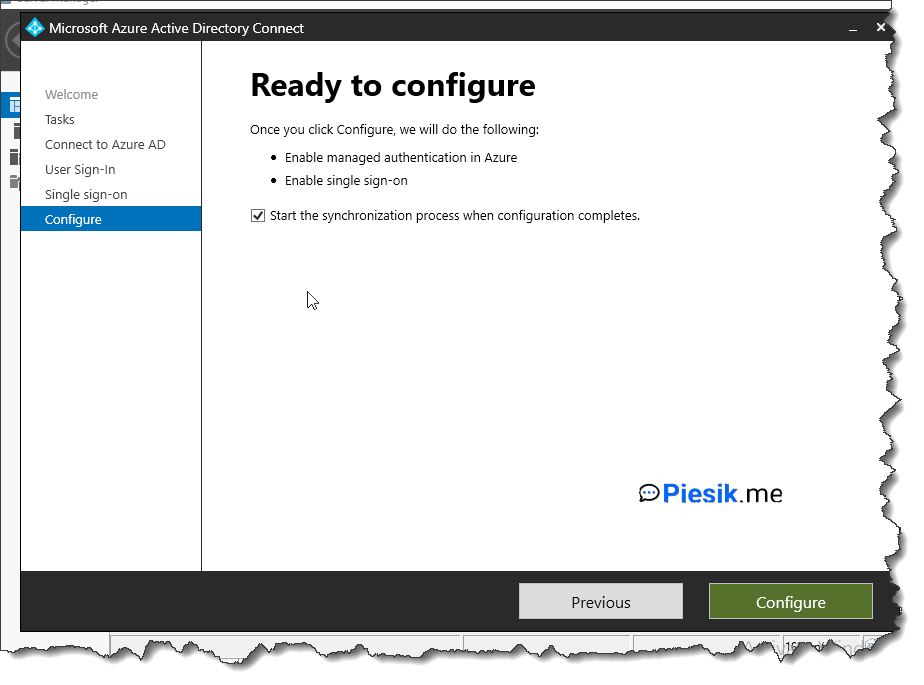

Przechodzimy do kolejnego kroku i klikamy na Configure.

Z konfiguracji AAD Connecta to już wszystko.

Teraz musimy zrobić politykę GPO, która będzie wdrozona na nasze komputery. Przypisuję je do OU z komputerami klienckimi.

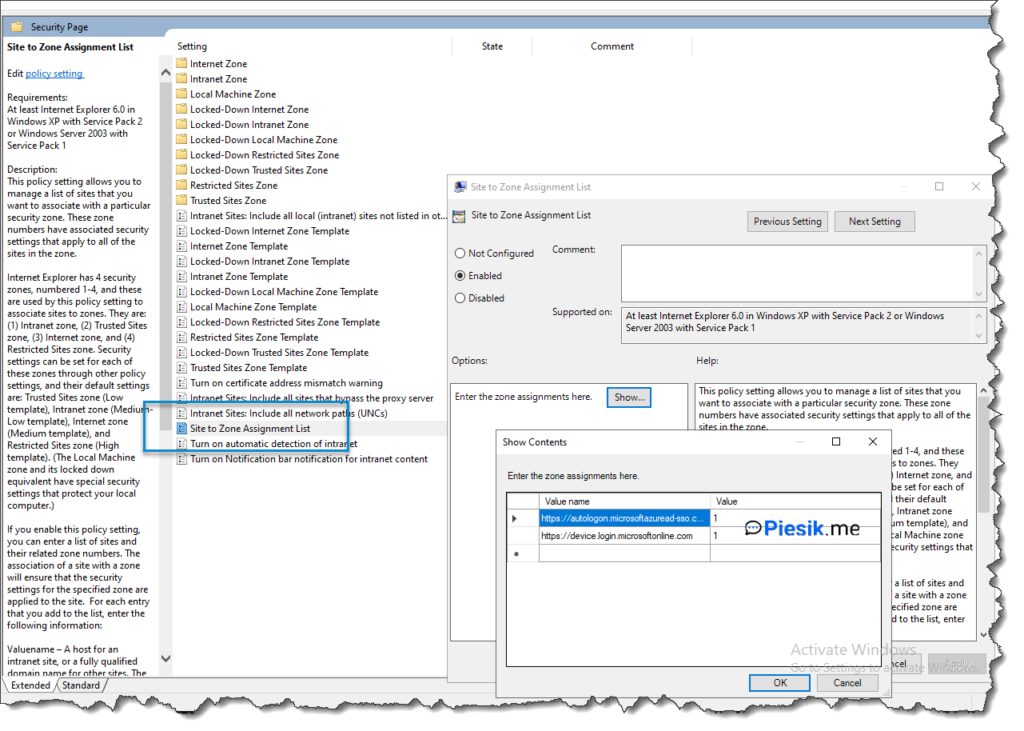

Wpierw należe dodać adresy WWW do listy Site-To-Zone assignment.

Robimy to poprzez przejście do Computer Configuration > Policies > Administrative Templates > Windows Components > Internet Explorer > Internet Control Panel >Security Page > Site to Zone Assigment List i dodajemy dwa wpisy:

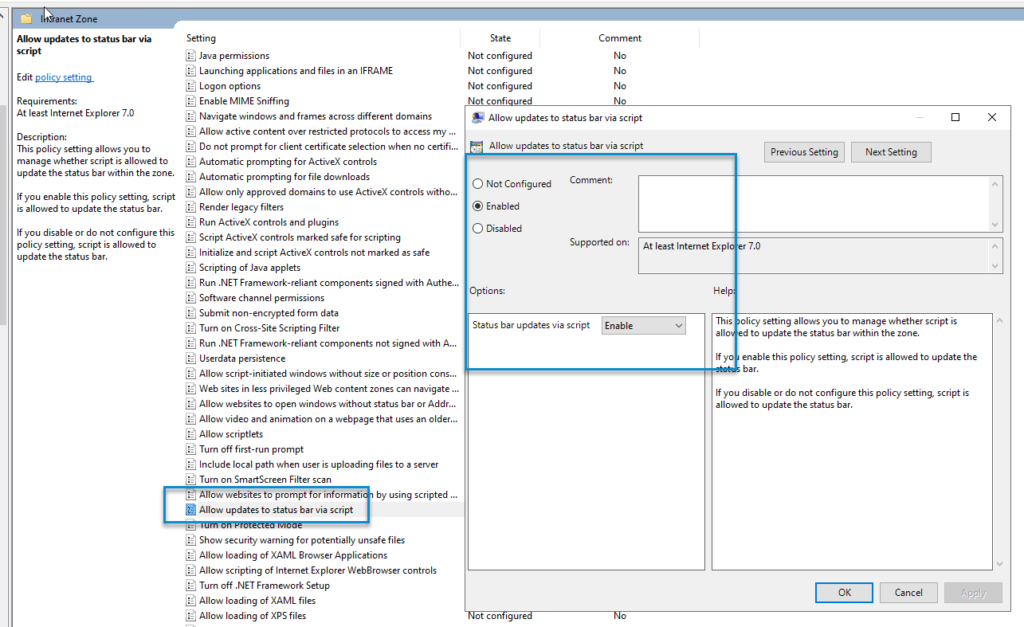

Drugim krokiem jest konfiguracja Allow updates to status bar via script w folderze ADMX: Intranet Zone

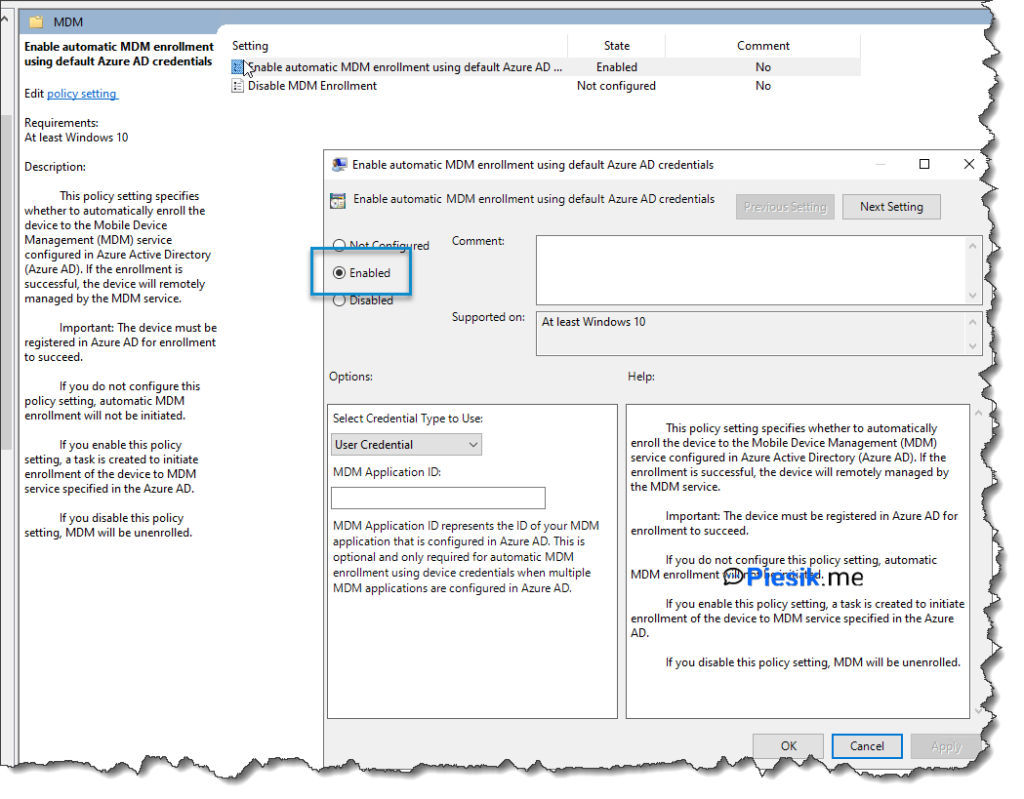

No i trzecia zmiana – czyli automatyczny enrollment to MDMa – czyli Microsoft Endpoint Manager.

Robimy to w Computer Configuration > Administrative Templates > Windows Components > MDM i konfigurujemy Enable automatic MDM enrollment using default Azure AD Credentials z ustawieniem User Credentials

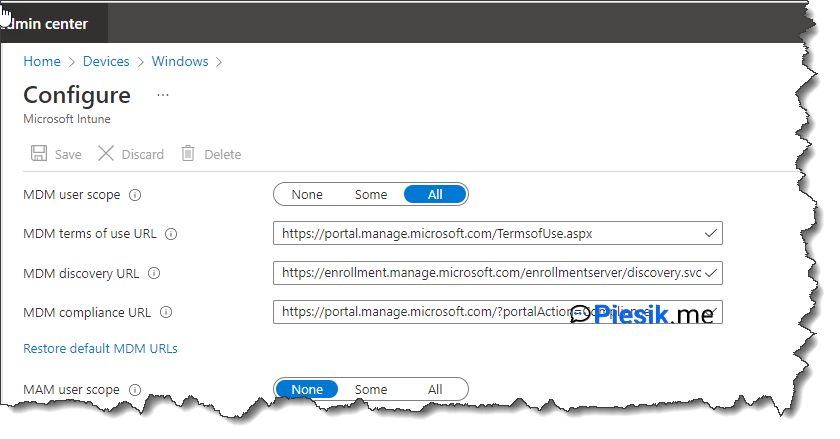

Ostatnia zmiana to ustawienie którzy użytkownicy mogą rejestrować swoje urządzenia w AAD i dla których będzie działać autoenrollment. Robi się to poprzez portal MEM > Devices > Windows > Windows Enrollment > Automatic Enrollment oraz ustawienie albo wszystkich użytkowników albo grup użytkowników.

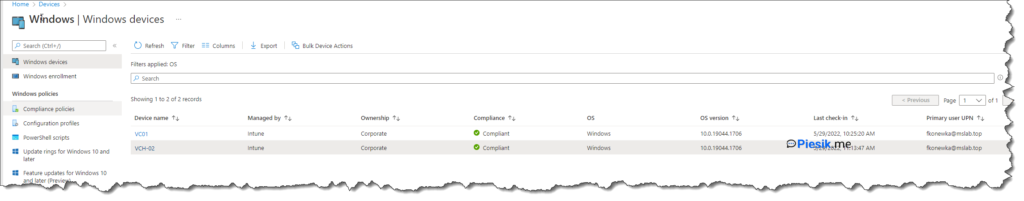

Po dwóch restartach nasza maszyna wpierw pojawi się w Azure AD….